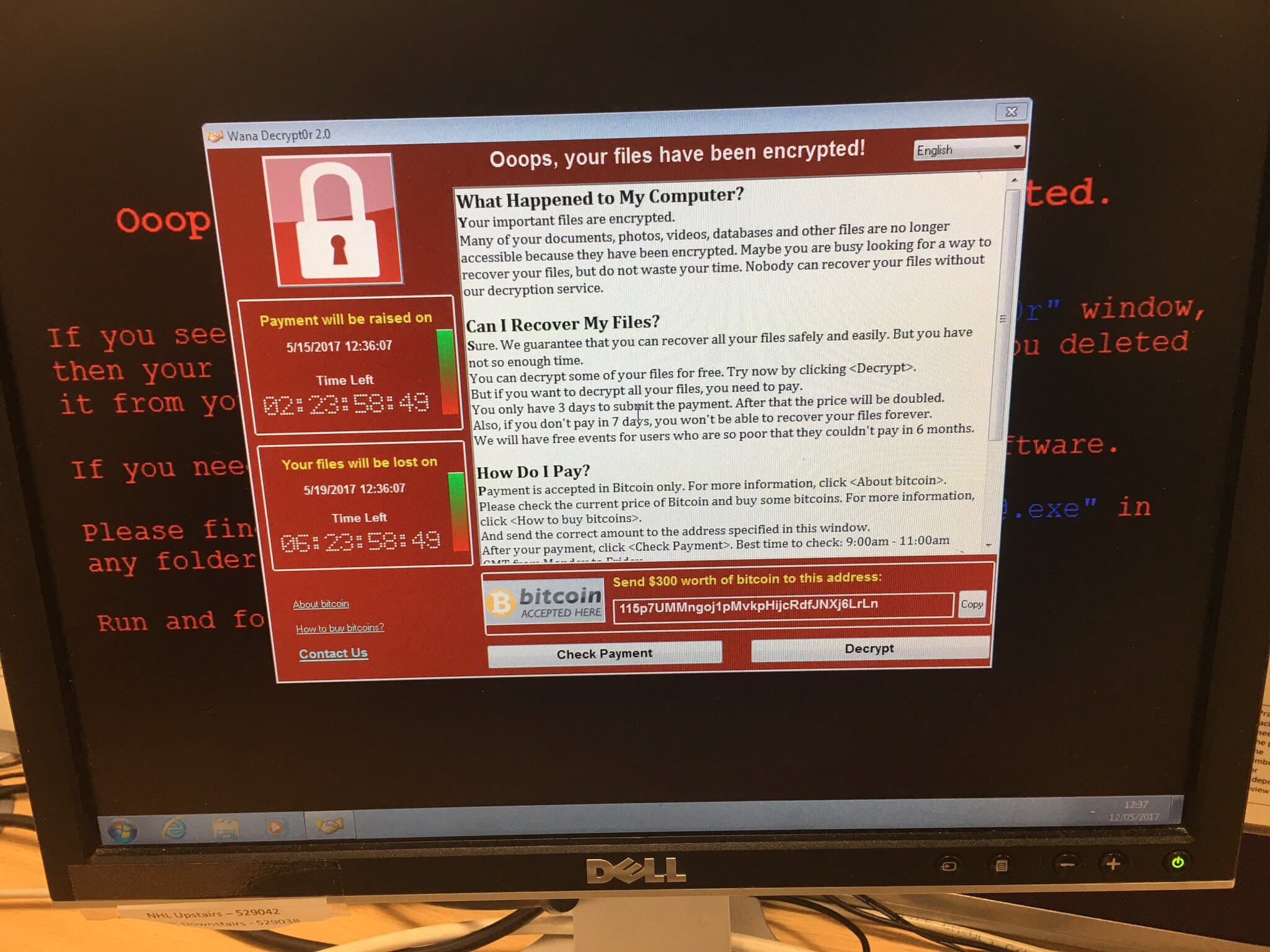

O famigerado ransomware WannaCry continua fazendo vítimas e dando prejuízo a quem ele conseguiu infectar. Se você não está por dentro do que está acontecendo, eis um breve resumo do que aconteceu: na sexta-feira passada (12), esse vírus infectou milhões de computares em mais de 150 países, incluindo o Brasil. O que ele faz?

Ele criptografa os dados de sua máquina e só os libera mediante o pagamento de US$ 300 em bitcoins. Como o foco do ataque foi essencialmente corporativo, inúmeras empresas tiveram sérios prejuízos e transtornos. Para saber da história com mais detalhes, leia a matéria abaixo:

Hackers derrubaram sistemas do mundo todo nessa sexta-feira

O malware explorou uma brecha de segurança presente em todas as versões do Windows, desde a XP até a mais recente, a 10. Porém, a Microsoft já havia liberado um patch corretivo em março que, como você pode deduzir, foi instalado por pouca gente. Quem conseguiu escapar ileso dessa onda de ataque, já instalou as atualizações do Windows Update e está protegido. Porém, o que fazer com quem foi infectado e está agora refém dos cibercriminosos? É agora que começa a nossa história…

A solução contra o WannaCry

Um pesquisador de segurança francês, chamado de Adrien Guinet, estudou como o WannaCry funciona. Então ele descobriu que o vírus cria sua chave de criptografia baseado em dois números primos. Após gerar a chave criptográfica e criptografar os dados da vítima, ele apaga a chave privada, que serviria para desbloquear os arquivos. Porém, agora é a hora do pulo do gato! Os dois números primos usados para gerar a chave de criptografia continuam na memória RAM do computador.

Sabendo disso, Adrien criou uma ferramenta que o permitisse acessar a memória RAM e resgatar esses par de números. Daí, ela faz os cálculos e consegue gerar uma nova chave privada, descriptografando os dados da vítima. Adrien batizou a ferramenta de WannaKey. Porém, há um porém. Ela só funciona no jurássico Windows XP. E o WannaCry afetou também outras versões do Windows.

Para contornar este problema, um outro pesquisador de segurança francês (Obrigado, França!), chamado Benjamin Delpy, criou uma segunda ferramenta, baseado no trabalho de Adrien, que faz a mesma coisa mas que é compatível com as demais versões do sistema operacional da Microsoft (Windows Vista, Server 2003, 7, Server 2008 e 10).

Batizada de WannaKiwi, ela além de funcionar em mais sistemas também é mais simples de usar. Ela automaticamente procura pelos números primos na memória Memória RAM faz os cálculos, gera uma nova chave e desbloqueia o PC do usuário azarado.

Porém… há outro porém. (Sim, mais outro). Como os números primos responsáveis por gerar a chave criptográfica ficam na memória Memória RAM o usuário infectado não pode reiniciar o computador. Por que se ele fizer isso, a RAM será desligada e todos os dados contidos nela são perdidos. Portanto, se a sua máquina foi vítima do WannaCry, não a desligue. E se já desligou, só senta e chora.

Benjamin disponibilizou o seu trabalho no GitHub. Então é só acessar e baixar os arquivos necessários. Apesar disso, essa novela cibernética ainda está longe de acabar. Vamos ficar atento aos próximos capítulos.

Descubra mais sobre Showmetech

Assine para receber nossas notícias mais recentes por e-mail.